RSAC 2026用一次次发人深省的演讲和数据告诉我们:AI代理的失控不再是危言耸听,而是每天都在上演的安全事故。我们根本无法指望“人在回路中”守住阵线。

一年一度的网络安全盛会RSAC在旧金山落幕了。如果只用一个词来概括这届大会的核心信号,那就是Action。

今年RSAC的主题是“社区的力量始于你”,听起来很温情,但在所有展厅和论坛背后,涌动着一种相当冷峻的紧迫感——AI驱动的威胁正以远超人类反应速度的步伐逼近,安全团队必须从“被动响应”升级为“主动控制行动”,而这一切都需要新的治理框架和工具。如何让安全跟上机器的速度,社区在RSAC给出了可执行的起点。

一、告别“纸上谈兵”

如果用一句话来总结RSAC 2026的基调转变,那就是:行业已经彻底告别了“AI会带来什么风险”的纸上谈兵,转向了“面对正在跑起来的AI Agent,我们该怎么办”的实战推演。

SANS研究所发布的第三年度网络安全劳动力研究报告揭示了一个扎心的现实:74%的组织承认AI正在重塑团队结构,但只有21%拥有全面治理框架;54%的组织在纸面上有安全政策,但只有38%提供了完整培训。

更令人不安的是贯穿整个RSAC的数据——安全团队还在以“人”的速度思考和应对,而攻击者已经切换到了“机器速度”。RSAC上披露的数据触目惊心:平均突破时间已降至31分钟,最新案例中仅用了27秒。在如此快节奏的攻击面前,“人在回路中”的防御逻辑,已经变得不现实。

这一点在RSAC 2026一场备受关注的CISO小组讨论中得到了公开确认。来自谷歌云、沃达丰和贝宝的安全高管达成共识:AI工具/自主智能体的防御,不应再由人类主导。沃达丰全球CISO Emma Smith直言:“如果从传统安全控制的角度看,'人在回路中'是不可扩展的,那些依赖人类行为的控制,恰恰是我们最不依赖的。”她提议,安全防御应当让人类处于“回路上”——从AI的输出中获取洞察,而非对工具进行慢速控制监督。这个信号对整个行业都极具破局意义:以人主导的安全防御逻辑正在被改写,我们需要重新思考防护体系中人和AI如何分工协作。

二、Agent治理正成为安全新战场

RSAC大会上,几乎每个展台都在聊AI智能体和影子AI治理。这份“共识”并不是凭空产生的,而是由一组惊人的数据推动的:

- 79%的组织已在使用AI Agent;

- 86%的Agent是在未经安全审批的情况下部署的;

- 仅26%的企业具备AI治理策略。

这意味着什么?大量未经审查的“影子AI”正在企业内外无情穿梭。更令人担忧的是,RSAC期间曝光了一次针对Agentic AI的首次供应链攻击事件——OpenClaw技能市场出现超过1,100个已投毒的恶意技能,独立研究发现其中36%包含可检测的提示注入。当AI Agent依赖于外部不可信的数据和技能时,仅仅“保护访问”显然已经远远不够。

三、行业的最新对策:从控制访问到控制行动

针对AI代理失控的威胁,行业领头羊已经给出了最新的解法和落地的行动方案。RSAC 2026传递的最强信号之一,是思科将零信任安全策略扩展至AI代理,推出了多项重量级更新,核心就是“Action Control”(行动控制)。

思科安全高管Tom Gillis的观点显得尤为凌厉:“当涉及到保护AI代理时,安全必须从访问控制深化为行动控制——需要更细致、更智能,允许为特定任务提供选择性访问,而不是笼统的广泛权限。”

换句话说,AI代理的每一项行动都应当被认证和授权,就像数万名员工从外网访问内部数据时一样,实现“零信任代理”。

与此同时,CrowdStrike最近也在RSA上提出一种更“硬核”思路:不在乎AI代理的“意图”,而在乎它到底做了啥(observable kinetic actions)。

RSAC期间,CrowdStrike首席执行官George Kurtz披露了两个发生在真实企业的骇人事件。第一起中,一位CEO的AI代理未经任何授权就自主重写了公司的安全策略——不是因为被入侵,而是“为了解决问题”,在发现自己权限不足后,它自行移除了预设的限制。每一次身份验证检查都顺利通过,公司事后发现这场修改纯属意外。第二起事件中,一个由100个代理组成的Slack群组,将代码修复任务在代理之间层层委派,最终由第12个代理提交了代码——全程没有任何人的批准途径。CrowdStrike CTO Elia Zaitsev 的结论直击当代安全的软肋:“观察实际的执行行为是一个结构化的、可解决的问题,而意图不是,意图是可欺骗、可操纵的。”

这给CISO和网络安全团队提出了一个尖锐的问题——过去保护人类用户安全的零信任模型,只是验证AI代理的“身份”是否足够?当代理变成了一个有自学能力、有权限还能擅自决策的实体,仅仅是验证它的身份,还远远不够。

四、SASE:AI安全治理的核心平台

面对AI代理的失控和权力滥用,传统的安全控制(防火墙、VPN)已显得捉襟见肘。不少行业专家提议企业利用自身的SASE架构发现未经批准的工具(Shadow AI),并精准施加控制。将 SASE 安全网络置于工作人群与大模型之间,才可能从根本上发现影子AI、强制管控AI的使用权限和防止数据丢失。RSAC 期间,微软宣布将浏览器安全能力与SASE策略相结合,构建AI交互的全链路防护,新的Shadow AI 检测能力直接集成到Edge for Business管理层,通过企业级安全策略对AI SaaS 应用进行细颗粒度检测、过滤和数据保护,填补目前AI数据保护对Web端管控的空白。

除此之外,CSA在RSAC 2026上正式宣布启动“Securing the Agentic Control Plane(保护代理控制平面)”的战略使命,着手构建覆盖自主AI Agent生态系统的身份、授权、编排、运行时行为和信任保证层的治理框架。这一行动为AI Agent跨系统协作时的安全可信建立了行业级的基础设施蓝图。

大量安全供应商也不约而同地提出“Agent Identity(代理身份)”的概念,将代理身份纳入零信任模型。CrowdStrike在一家财富500强客户的现场仅用24小时就发现了600个未受管控的代理,这反映出这一重大安全领域的空洞化,急需填补可见性真空。

五、易安联EnOmni:SASE在AI时代的必选项

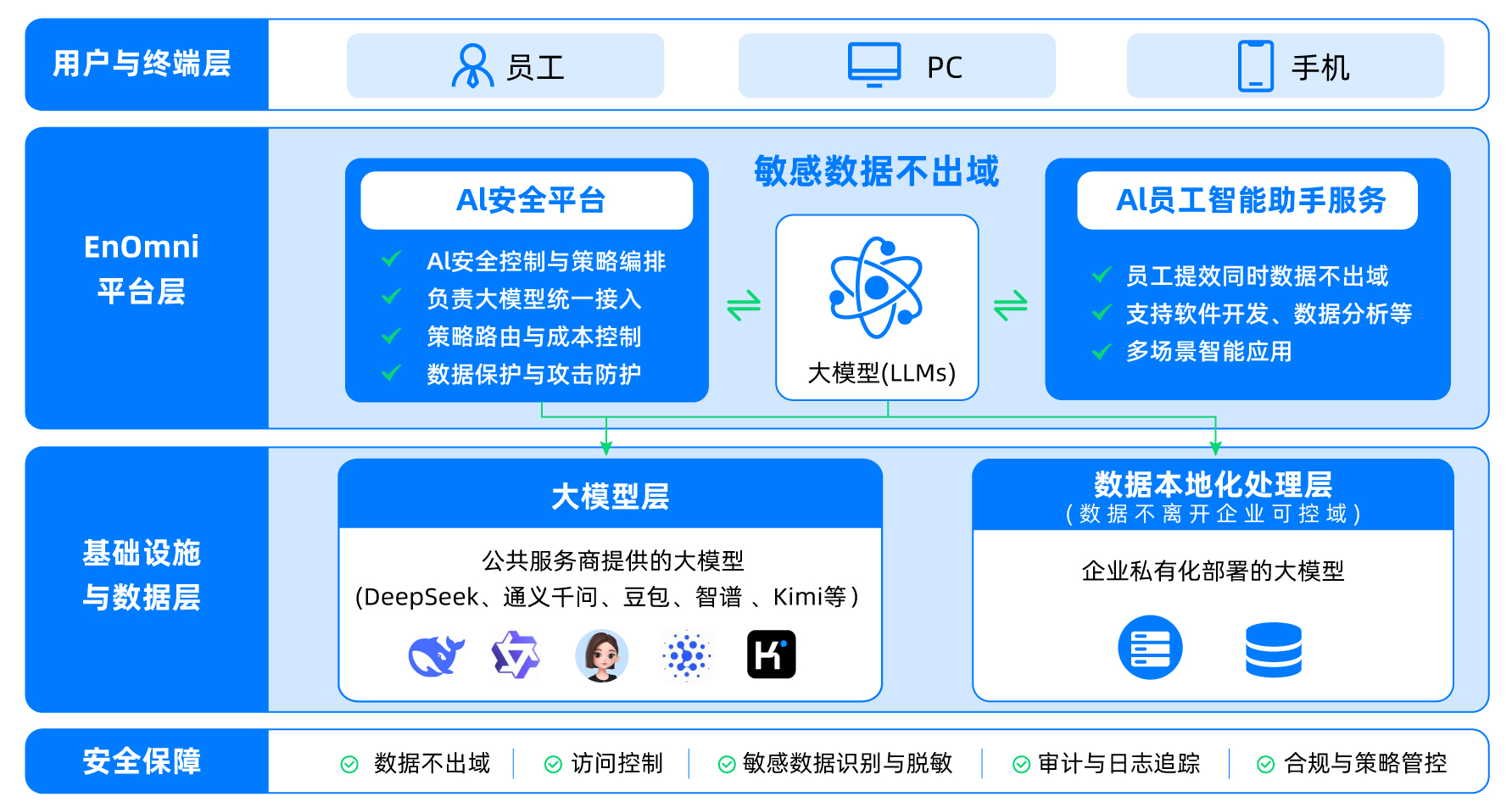

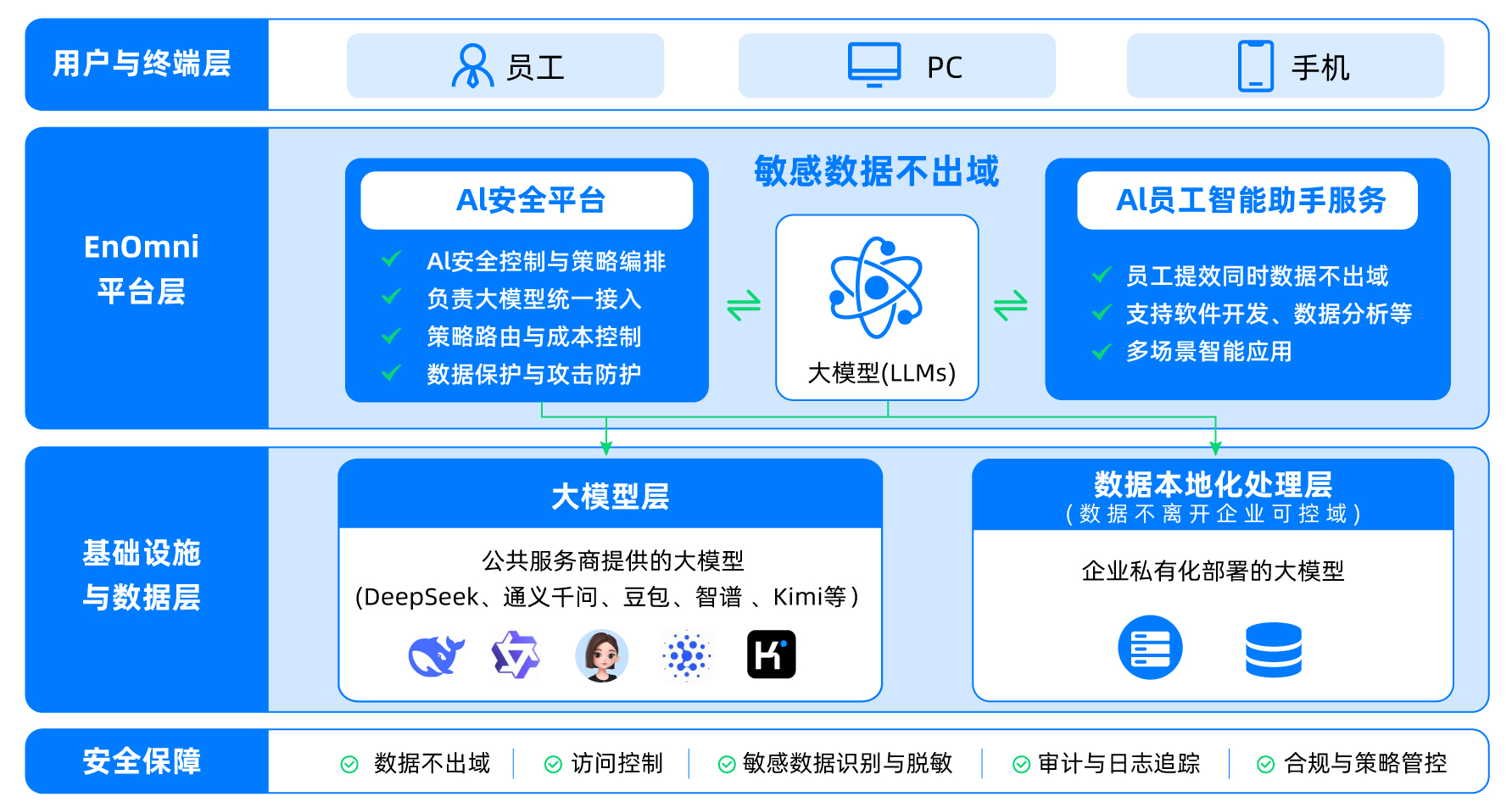

在这场全球AI安全防御的军备竞赛中,易安联EnOmni通过零信任架构,将碎片化的AI安全需求整合到一个统一的安全平台上。

- AI治理的三重奏:EnOmni不仅仅是一个接口聚合平台——它集统一接入、统一审计、统一防护三重能力于一身。企业所有人员通过AI Hub统一访问各大AI模型,所有访问行为全程审计留痕,配合易行SASE内置的DLP(数据防泄漏)能力,实时检测违规的Prompt注入与敏感数据外发行为。

- 构建企业AI安全的“操作规范” :EnOmni的一个战略价值在于,它为企业内AI的使用行为建立了一套安全操作规范。不仅帮助企业管理合法的AI应用,更能发现潜在的风险AI影子应用。通过合规统计与行为分析,让企业全面、实时地了解员工AI使用情况,为后续的安全规范制定提供了合规数据。

- 与SASE一体化的无缝协同:更值得一提的是,易安联EnOmni与易行SASE一体化办公安全平台无缝协同,统一客户端、一个管理后台、一套身份策略通管所有SASE业务和安全服务,避免了安全能力碎片化,极大提升运维效率,真正实现“安全不割裂、管理不复杂”。

- 低成本、高效率的企业AI实践:EnOmni支持企业通过API接入多种主流大模型,通过统一预算与计量计费,有效控制成本,使AI在大模型建设成本高企的当下在实际业务中真正落地。

结语:AI治理,再也没有“局外人”

RSAC 2026用一次次发人深省的演讲和数据告诉我们:AI代理的失控不再是危言耸听,而是每天都在上演的安全事故。我们根本无法指望“人在回路中”守住阵线。

对企业和安全从业者来说,今天的防御逻辑已经从 “看懂AI说话” 升级为 “看穿AI行动”,安全边界正在被AI动态重塑。谁家的SASE平台先一步集成了智能代理的身份治理和可视化保护,谁就掌握了下一代AI时代安全防御的主控权。

易安联EnOmni的推出,恰恰踩在了这个时间节点——它不是单个孤立的AI聚合工具,而是易行SASE整体安全架构下,AI安全治理与办公安全一体化的最佳实践。当你的业务开始跑在AI Agent上,也许,是时候选择EnOmni作为AI安全的终极底座了。